Security Culture: Der Mensch im Mittelpunkt

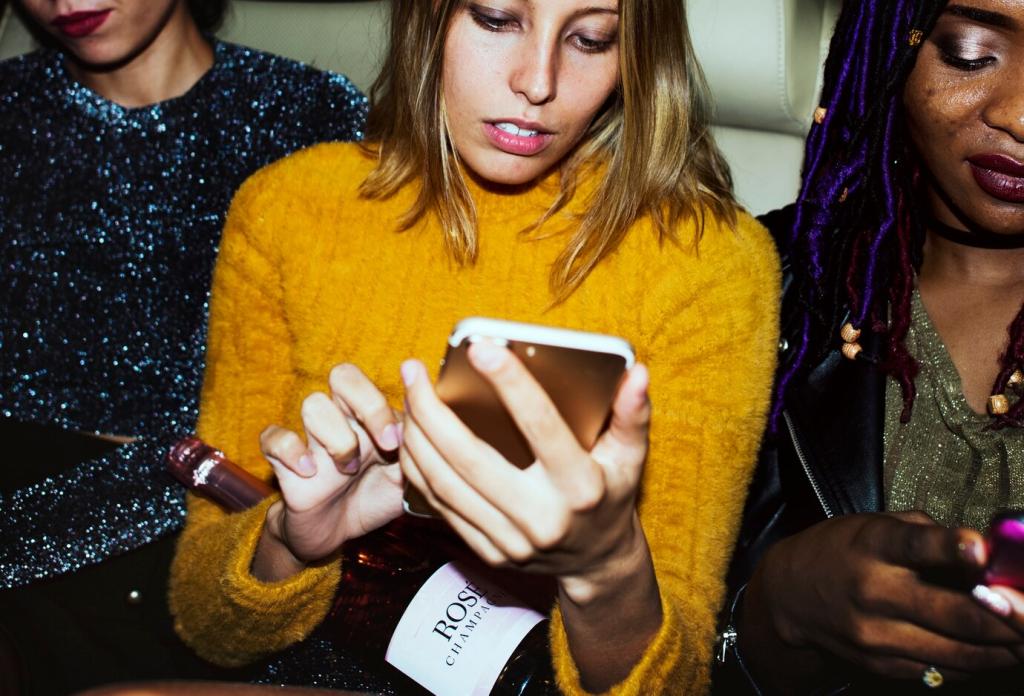

Ein mittelständisches Team ersetzte trockene Schulungen durch kurze, kontextnahe Lernmomente. Ergebnis: weniger Klicks auf Köder, mehr Meldungen echter Vorfälle. Teile deine besten Formate, und abonniere unsere Content-Bibliothek. Wir veröffentlichen Beispiele, die Wissen im Alltag verankern, statt es nur abzuprüfen.

Security Culture: Der Mensch im Mittelpunkt

Entwickler:innen, die Security vertreten, beschleunigen sichere Entscheidungen. Schaffe klare Rollen, kleine Budgets und Anerkennung. Schreib uns, wie du Champions gewinnst, und wir teilen Starterpakete mit Leitfäden, Metriken und Community-Ritualen. So wächst Kultur organisch, nicht top-down verordnet.

Security Culture: Der Mensch im Mittelpunkt

Sanfte Stupser – etwa klare Defaults, freundliche Hinweise – ändern Verhalten messbar. Nutze Metriken, die Outcomes abbilden, nicht Fleiß. Erzähl uns, welche Kennzahlen in deinem Umfeld wirken, und erhalte Vergleichswerte. Abonniere, um monatliche Experimente und Resultate aus realen Programmen zu bekommen.

Security Culture: Der Mensch im Mittelpunkt

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Ut elit tellus, luctus nec ullamcorper mattis, pulvinar dapibus leo.